Гардиан дсзу: Как правильно выбрать входные двери

Как правильно выбрать входные двери

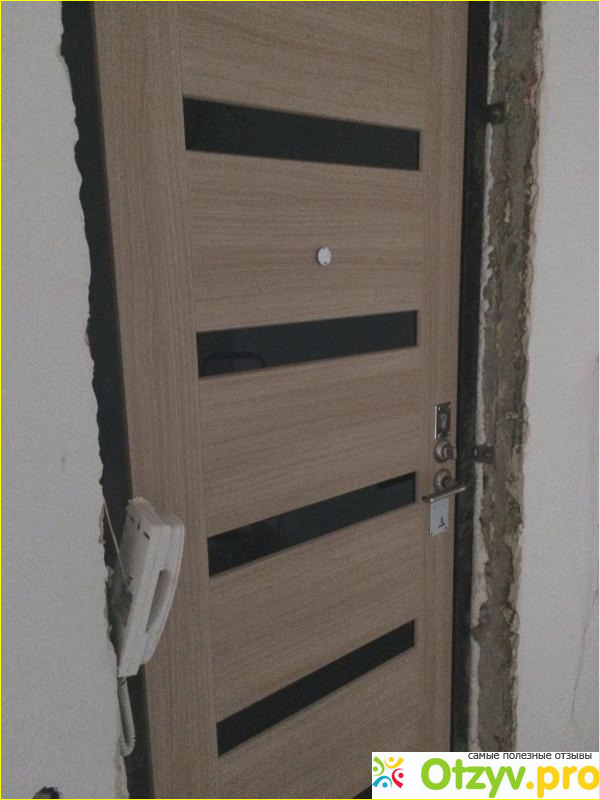

Обширный ассортимент дверей, производимых многочисленными предприятиями, таит немало «подводных камней». Поэтому при покупке данной категории товаров нужно упорядочить для себя главные принципы, по которым можно приобрести высококачественное изделие.Запорная система – главное звено безопасности

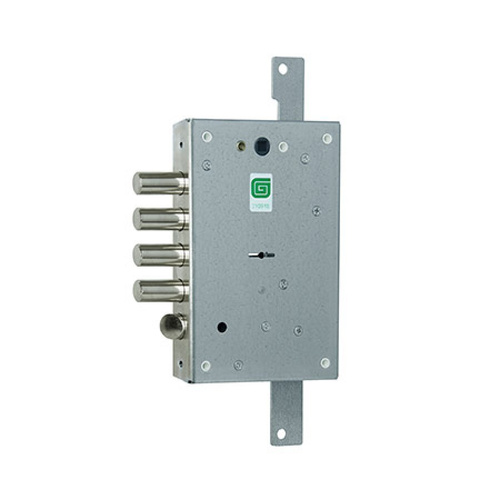

Неуязвимость и долговечность запорных систем характеризует двери входные металлические Гардиан, официальный сайт производителя ежедневно обновляется информацией и каталогами новых коллекций. Придерживаться данных принципов возможно благодаря одновременному использованию сувальдных и цилиндровых механизмов, особенно в спецмоделях Гардиан ДСЗУ повышенного уровня защиты.

Преимущество сувальдного механизма состоит в том, что он запирает дверной блок в 3-х плоскостях. Замок Guardian такого типа отличается высокой надежностью, которую обеспечивают 6-ть и больше Двери Гардиан – интернет магазинзапоров, скрытые желобки и ложные сувальды.

«Подводные камни» выставочных образцов

Современный рынок готов сделать много предложений. При посещении выставок необходимо внимательно изучать двери Гардиан, производитель всегда выставляет их детализированные образцы для ознакомления. «Подводным камнем» при аналогичном заказе у недобросовестного дилера может быть вероятность несоответствия тому, что первоначально было показано на выставке. В компании Guardian напротив каждый менеджер досконально знает и на выставках предоставляет клиенту точные сведения: принципиальную схему металлической двери, особенности строения, размеров и расположения ребер жесткости, толщину используемой стали, свойства замочной системы, дополнительные конструктивные черты. Кроме того, он владеет объективной информацией о конкурентных компаниях, умеет аргументировано донести достоинства продукции.

Услуга предварительного расчета цены

Выбирая металлические двери Гардиан, цены входной и межкомнатной моделей можно спрогнозировать, Рассчитать стоимость двери Гардианориентируясь на собственные замеры. Но если идея приобретения достигает стадии выбора определенного варианта, прежде чем оформить заказ, потребуется вызов мастера. Он уже на месте сможет рассчитать стоимость двери Гардиан и ее монтажа. Данная процедура не принуждает клиентов к обязательной покупке, но упрощает им ориентирование в ценообразовании, когда бюджет ограничен.

Для удобства потенциальных клиентов существует передовой способ приобретения двери Гардиан – интернет магазин; схема виртуальной покупки отличается от традиционной незначительно. При этом на интерактивных веб-сайтах можно приобрести такие изделия, которые отсутствуют в списке предложений стационарных магазинов.

Это краткий перечень рекомендаций по выбору дверной коробки, но какими бы сведениями не располагал покупатель, ключевым фактором успешного приобретения является умение найти надежного производителя.

Светлый блогер AfterDark2 — ЖЖ

Обещал в инстаграме написать постик, как я покупал новое авто, хоть с некоторой задержкой, но выполняю. Итак, в середине февраля, субботним днем, я продал свою шкодочку знакомому, который поездил посмотрел на то, что предлагают на вторичке и остановил свой выбор на моей тачке. Все прошло как-то буднично, деньги-товар-страховая-мрэо-электричка домой. Деньги жгли руки, поэтому по возвращению домой я сразу открыл Авто.ру и Авито в поисках свежих объявлений, слегка подержанных, для кого-то может быть старых, а для кого-то новых, авто. Искал я совершенно определенную марку и модель, а именно Сузуки ГрандВитара, не старше 3-х лет, 1 владелец, с двигателем 2,4 литра, коробкой автомат, кожаным салоном, в максимальной комплектации, с небольшим пробегом и в отличном состоянии. Так же была некая надежда, что автомобиль будет не бит и не крашен за 3 года, как моя шкода за 6 лет. И подходящий под мои требования автомобиль нашелся, как мне показалось – 2014 год, пробег 53 т.км, навигация, 18-и дюймовые летние и зимние диски с резиной, алюминиевые подножки, ксеноновые фары, модный темно-коричневый цвет bison brown pearl metallic, бонусом фирменные дуги на крышу. Единственно, что огорчило, почему-то в рестайлинге, даже в максимальной комплектации, ГрандВитара лишилась люка на крыше, но это я знал давно. Продавала на Авито такую машину девушка по имени Наталья, я ей написал в личку пару вопросов, касающихся второго комплекта дисков и почему в комплектации указаны чехлы на сиденья, если салон кожаный (это отдельная песня, непонятная мне до сих пор), и она даже оперативно мне ответила на них.

Деньги жгли руки, поэтому по возвращению домой я сразу открыл Авто.ру и Авито в поисках свежих объявлений, слегка подержанных, для кого-то может быть старых, а для кого-то новых, авто. Искал я совершенно определенную марку и модель, а именно Сузуки ГрандВитара, не старше 3-х лет, 1 владелец, с двигателем 2,4 литра, коробкой автомат, кожаным салоном, в максимальной комплектации, с небольшим пробегом и в отличном состоянии. Так же была некая надежда, что автомобиль будет не бит и не крашен за 3 года, как моя шкода за 6 лет. И подходящий под мои требования автомобиль нашелся, как мне показалось – 2014 год, пробег 53 т.км, навигация, 18-и дюймовые летние и зимние диски с резиной, алюминиевые подножки, ксеноновые фары, модный темно-коричневый цвет bison brown pearl metallic, бонусом фирменные дуги на крышу. Единственно, что огорчило, почему-то в рестайлинге, даже в максимальной комплектации, ГрандВитара лишилась люка на крыше, но это я знал давно. Продавала на Авито такую машину девушка по имени Наталья, я ей написал в личку пару вопросов, касающихся второго комплекта дисков и почему в комплектации указаны чехлы на сиденья, если салон кожаный (это отдельная песня, непонятная мне до сих пор), и она даже оперативно мне ответила на них. В общем, эти обстоятельства и ценник выше рынка настраивали меня на то, что автомобиль в отличном состоянии и достоин моего внимания, а по деньгам можно будет аргументировано сторговаться. И я перешел в следующую фазу покупки — назначать свидание с девушкой Натальей и возможно машиной своей мечты.

В общем, эти обстоятельства и ценник выше рынка настраивали меня на то, что автомобиль в отличном состоянии и достоин моего внимания, а по деньгам можно будет аргументировано сторговаться. И я перешел в следующую фазу покупки — назначать свидание с девушкой Натальей и возможно машиной своей мечты.1)

( Продолжение …Свернуть )

iKnow eStudent Services (PDF)

7 Benefits TEMPUS project JPGR 51

7 Benefits TEMPUS project JPGR 51TEMPUS project JPGR 511342 — iKnow

3.2.8 Rendering a report TEMPUS pro

3.2.10 Applying for an exam TEMPUS

TEMPUS project JPGR 511342 — iKnow

3.2.16 Student’s activities TEMPU

TEMPUS project JPGR 511342 — iKnow

3.2.20 Exam report TEMPUS project J

3.3 Sequence diagrams TEMPUS projec

3.3.6 Course enrolment TEMPUS proje

4 Data model TEMPUS project JPGR 51

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

4.2.7 Quota prices TEMPUS project J

Fields TEMPUS project JPGR 511342 —

TEMPUS project JPGR 511342 — iKnow

Fields TEMPUS project JPGR 511342 —

Fields TEMPUS project JPGR 511342 —

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

4.4.2 Code tables Ethnicity: 1. М

51 Маврово и Ростуша

КРУШЕВО TEMPUS project JPGR

4.5 Audit Log TEMPUS project JPGR 5

ER diagram TEMPUS project JPGR 5113

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

5.4.13 E-learning center TEMPUS pro

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

TEMPUS project JPGR 511342 — iKnow

6.4 Email interface TEMPUS project

6.5 Library interface TEMPUS projec

раскрыто: как шпионские агентства США и Великобритании побеждают конфиденциальность и безопасность в Интернете | Файлы АНБ

Спецслужбы США и Великобритании успешно взломали большую часть онлайн-шифрования, на которое полагаются сотни миллионов людей для защиты конфиденциальности своих личных данных, онлайн-транзакций и электронной почты, согласно сверхсекретным документам, раскрытым бывшим подрядчиком. Эдвард Сноуден.

Файлы показывают, что Агентство национальной безопасности и его коллега из Великобритании GCHQ в значительной степени скомпрометировали гарантии, которые интернет-компании дали потребителям, чтобы заверить их в том, что их сообщения, онлайн-банкинг и медицинские записи будут неразборчивы для преступников или правительств.

Агентства, как показывают документы, использовали ряд методов в своих систематических и непрекращающихся атаках на то, что они считают одной из самых больших угроз для их возможности доступа к огромным массивам интернет-трафика — «использование вездесущего шифрования по всему миру». Интернет».

Интернет».

Эти методы включают в себя скрытые меры для обеспечения контроля АНБ над установлением международных стандартов шифрования, использование суперкомпьютеров для взлома шифрования «грубой силой» и — самый тщательно охраняемый секрет из всех — сотрудничество с технологическими компаниями и самими интернет-провайдерами. .

Благодаря этим тайным партнерствам агентства внедрили секретные уязвимости, известные как бэкдоры или лазейки, в коммерческое программное обеспечение для шифрования.

Файлы как из АНБ, так и из GCHQ были получены Guardian, и подробности публикуются сегодня в сотрудничестве с New York Times и ProPublica. Они раскрывают:

10-летняя программа АНБ по борьбе с технологиями шифрования совершила прорыв в 2010 году, который сделал «огромные объемы» данных, собранных через перехватчики интернет-кабелей, вновь «эксплуатируемыми».

АНБ тратит 250 миллионов долларов в год на программу, которая, помимо прочего, работает с технологическими компаниями, чтобы «тайно влиять» на дизайн их продуктов.

Их возможности защиты от шифрования строго охраняются, а аналитики предупреждают: «Не спрашивайте и не спекулируйте на источниках или методах».

АНБ описывает сильные программы дешифрования как «цену допуска для США, чтобы поддерживать неограниченный доступ к киберпространству и его использование».

Команда GCHQ работала над разработкой способов шифрования трафика для «большой четверки» поставщиков услуг, таких как Hotmail, Google, Yahoo и Facebook.

На этой сетевой диаграмме из пилотной программы GCHQ показано, как агентство предложило систему для идентификации зашифрованного трафика своих программ прослушивания интернет-кабелей и расшифровки всего, что возможно, почти в реальном времени. Фотография: GuardianАгентства настаивают на том, что способность взломать шифрование жизненно важна для их основных задач по борьбе с терроризмом и сбору внешней разведки.

Но эксперты по безопасности обвинили их в нападении на сам интернет и конфиденциальность всех пользователей. «Криптография формирует основу для доверия в Интернете», — сказал Брюс Шнайер, специалист по шифрованию и научный сотрудник Беркмановского центра Интернета и общества при Гарвардском университете.«Преднамеренно подрывая онлайн-безопасность в недальновидной попытке подслушивания, АНБ подрывает саму ткань интернета». Секретные брифинги между агентствами отмечают их успех в «победе над сетевой безопасностью и конфиденциальностью».

«Криптография формирует основу для доверия в Интернете», — сказал Брюс Шнайер, специалист по шифрованию и научный сотрудник Беркмановского центра Интернета и общества при Гарвардском университете.«Преднамеренно подрывая онлайн-безопасность в недальновидной попытке подслушивания, АНБ подрывает саму ткань интернета». Секретные брифинги между агентствами отмечают их успех в «победе над сетевой безопасностью и конфиденциальностью».

«В течение последнего десятилетия АНБ возглавляло [так в оригинале] агрессивные многосторонние усилия по взлому широко используемых технологий шифрования в Интернете», — говорится в документе GCHQ от 2010 года. «Огромные объемы зашифрованных интернет-данных, которые до сих пор были удалены, теперь можно использовать.

Во внутренней служебной записке агентства отмечалось, что среди британских аналитиков демонстрировалась презентация о ходе работы АНБ: «Те, кто еще не был проинформирован, были ошеломлены!»

Прорыв, подробно не описанный в документах, означал, что спецслужбы смогли для отслеживания «больших объемов» данных, проходящих по мировым оптоволоконным кабелям, и взломать их шифрование, несмотря на заверения руководителей интернет-компаний, что эти данные недоступны правительству.

Ключевой компонент борьбы АНБ против шифрования, его сотрудничество с технологическими компаниями подробно описано в сверхсекретном бюджетном запросе разведывательного сообщества США на 2013 год под заголовком «Включение Sigint [сигнальной разведки]».

Секретные брифинги между АНБ и GCHQ отмечают их успех в «победе над сетевой безопасностью и конфиденциальностью». Фотография: GuardianФинансирование программы — 254,9 млн долларов в этом году — затмевает финансирование программы Prism, стоимость которой составляет 20 млн долларов в год, согласно предыдущим документам АНБ. С 2011 года общие расходы на поддержку Sigint превысили 800 миллионов долларов. Программа «активно вовлекает ИТ-индустрию США и других стран в тайное влияние и/или открытое использование дизайна их коммерческих продуктов», говорится в документе.Ни одна из компаний, участвующих в таких партнерствах, не называется; эти детали охраняются еще более высокими уровнями классификации.

Помимо прочего, программа предназначена для «вставки уязвимостей в коммерческие системы шифрования». О них будет известно АНБ, но больше никому, в том числе рядовым заказчикам, которые в документе показательно названы «противниками».

О них будет известно АНБ, но больше никому, в том числе рядовым заказчикам, которые в документе показательно названы «противниками».

«Эти конструктивные изменения позволяют эксплуатировать рассматриваемые системы через коллекцию Sigint… с предвидением модификации.Однако для потребителей и других злоумышленников безопасность систем остается нетронутой».

В документе четко изложены общие цели программы, в том числе сделать коммерческое программное обеспечение для шифрования «более податливым» для атак АНБ путем «формирования» мирового рынка и продолжающиеся усилия по взлому шифрования, используемого телефонами следующего поколения 4G. Среди конкретных достижений 2013 года АНБ ожидает, что программа получит доступ к «данным, проходящим через концентратор для крупного провайдера связи», и к «крупному интернет-провайдеру». одноранговая система голосовой и текстовой связи».

Технологические компании утверждают, что они сотрудничают со спецслужбами только тогда, когда к этому принуждаются по закону. The Guardian ранее сообщала, что Microsoft сотрудничала с АНБ, чтобы обойти шифрование в службах электронной почты и чата Outlook.com. Компания настаивала на том, что при разработке своей продукции она была обязана соблюдать «существующие или будущие законные требования».

The Guardian ранее сообщала, что Microsoft сотрудничала с АНБ, чтобы обойти шифрование в службах электронной почты и чата Outlook.com. Компания настаивала на том, что при разработке своей продукции она была обязана соблюдать «существующие или будущие законные требования».

Документы показывают, что агентство уже достигло другой цели, изложенной в бюджетной заявке: повлиять на международные стандарты, на которые опираются системы шифрования.Независимые эксперты по безопасности уже давно подозревают, что АНБ привносит слабые места в стандарты безопасности, что впервые подтверждено другим секретным документом. Это показывает, что агентство работало тайно, чтобы получить собственную версию проекта стандарта безопасности, выпущенного Национальным институтом стандартов и технологий США и одобренного для использования во всем мире в 2006 году.

«В конце концов, АНБ стало единственным редактором», — говорится в документе.

Кодовое слово АНБ для программы расшифровки Bullrun взято из крупного сражения гражданской войны в США. Его британский аналог, Эджхилл, назван в честь первого крупного сражения гражданской войны в Англии, произошедшего более 200 лет назад.

Его британский аналог, Эджхилл, назван в честь первого крупного сражения гражданской войны в Англии, произошедшего более 200 лет назад.

Классификационное руководство для сотрудников и подрядчиков АНБ на Bullrun в общих чертах описывает его цели.

«Проект Bullrun связан со способностью АНБ преодолевать шифрование, используемое в определенных сетевых технологиях связи. Bullrun использует несколько источников, каждый из которых является чрезвычайно конфиденциальным.» Документ показывает, что у агентства есть возможности против широко используемых онлайн-протоколов, таких как HTTPS, передача голоса по IP и Secure Sockets Layer (SSL), используемых для защиты онлайн-покупок и банковских операций.

В документе также показано, что Центр коммерческих решений АНБ, якобы орган, через который технологические компании могут оценивать свои продукты безопасности и представлять их потенциальным покупателям из правительства, играет другую, более тайную роль.

Он используется АНБ для «использования конфиденциальных отношений сотрудничества с конкретными отраслевыми партнерами» для внедрения уязвимостей в продукты безопасности. Оперативников предупредили, что эта информация должна храниться в строжайшей тайне «как минимум».

Оперативников предупредили, что эта информация должна храниться в строжайшей тайне «как минимум».

Более общий классификационный справочник АНБ раскрывает более подробную информацию о тесных партнерских отношениях агентства с промышленностью и его способности модифицировать продукты. Он предупреждает аналитиков, что два факта должны оставаться совершенно секретными: что АНБ вносит модификации в коммерческое программное обеспечение и устройства шифрования, «чтобы сделать их пригодными для использования», и что АНБ «получает криптографические детали коммерческих криптографических систем защиты информации через отраслевые отношения».

Однако, судя по документам, агентства еще не взломали все технологии шифрования.Сноуден, похоже, подтвердил это во время прямого эфира вопросов и ответов с читателями Guardian в июне. «Шифрование работает. Правильно реализованные надежные криптосистемы — это одна из немногих вещей, на которые вы можете положиться», — сказал он, прежде чем предупредить, что АНБ часто может найти способы обойти это из-за слабой безопасности на компьютерах на обоих концах связи.

Документы разбросаны с предупреждениями о важности сохранения абсолютной секретности в отношении возможностей расшифровки.

Слайд, показывающий, что секретность возможностей агентств против шифрования тщательно охраняется.Фотография: GuardianВ комплексе GCHQ в Челтнеме, Глостершир, были установлены строгие правила обсуждения проектов, связанных с дешифрованием. Аналитикам было дано указание: «Не спрашивайте и не спекулируйте на источниках или методах, лежащих в основе Bullrun». Согласно одному документу, эта информация так тщательно охранялась, что даже те, кто имел доступ к аспектам программы, были предупреждены: «Нет необходимости знать».

Предполагалось, что агентства будут «избирательно выбирать подрядчиков, которым предоставляется доступ к этой информации», но в конечном итоге ее увидел Сноуден, один из 850 000 человек в США с допуском к сверхсекретным операциям.В документе GCHQ от 2009 года излагаются значительные потенциальные последствия любых утечек, в том числе «ущерб отраслевым отношениям».

«Потеря уверенности в нашей способности соблюдать соглашения о конфиденциальности приведет к потере доступа к конфиденциальной информации, которая может сэкономить время при разработке новых возможностей», — сообщили разведывательным службам. Несколько менее важным для GCHQ было доверие общественности, которое было отмечено как умеренный риск, говорится в документе.

«Некоторые уязвимые продукты используются широкой публикой; некоторые уязвимые места хорошо известны, например, возможность восстановления неудачно выбранных паролей», — говорится в сообщении.«Знание того, что GCHQ использует эти продукты и масштабы наших возможностей, повысит осведомленность общественности, создав нежелательную рекламу для нас и наших политических хозяев».

Усилия по расшифровке особенно важны для GCHQ. Его стратегическое преимущество от программы Tempora — прямой доступ к трансатлантическим оптоволоконным кабелям крупных телекоммуникационных корпораций — было под угрозой исчезновения, поскольку все больше и больше крупных интернет-компаний шифровали свой трафик, отвечая на требования клиентов о гарантированной конфиденциальности.

Документ GCHQ за 2010 г. предупреждал, что без внимания британская «утилита Sigint будет деградировать по мере изменения информационных потоков, разработки (и развертывания) новых приложений, а повсеместное шифрование станет более распространенным явлением». Документы показывают, что первоначальной целью Edgehill было расшифровать зашифрованный трафик, сертифицированный тремя крупными (неназванными) интернет-компаниями и 30 типами виртуальных частных сетей (VPN), используемых предприятиями для обеспечения безопасного удаленного доступа к своим системам. К 2015 году GCHQ надеялся взломать коды, используемые 15 крупными интернет-компаниями и 300 VPN.

Другая программа под кодовым названием Cheesy Name была направлена на выделение ключей шифрования, известных как «сертификаты», которые могут быть уязвимы для взлома суперкомпьютерами GCHQ.

Аналитики проекта Edgehill прорабатывали пути проникновения в сети крупных провайдеров веб-почты в рамках проекта по расшифровке. В ежеквартальном обновлении за 2012 год отмечается, что команда проекта «продолжает работать над пониманием» большой четверки провайдеров связи, названных в документе Hotmail, Google, Yahoo и Facebook, добавляя, что «работа в этом квартале была в основном сосредоточена на Google из-за нового доступа. возможности развиваются».

В ежеквартальном обновлении за 2012 год отмечается, что команда проекта «продолжает работать над пониманием» большой четверки провайдеров связи, названных в документе Hotmail, Google, Yahoo и Facebook, добавляя, что «работа в этом квартале была в основном сосредоточена на Google из-за нового доступа. возможности развиваются».

Чтобы обеспечить преимущество инсайдеров, GCHQ также создала группу Humint Operations Team (HOT). Humint, сокращение от «человеческий интеллект», относится к информации, полученной непосредственно из источников или агентов под прикрытием.

Эта команда GCHQ, согласно внутреннему документу, «отвечала за выявление, вербовку и работу тайных агентов в мировой телекоммуникационной отрасли».

«Это позволяет GCHQ решать некоторые из самых сложных задач», — говорится в отчете. Усилия, предпринятые АНБ и GCHQ против технологий шифрования, могут иметь негативные последствия для всех пользователей интернета, предупреждают эксперты.

«Бэкдоры принципиально противоречат хорошей безопасности», — сказал Кристофер Согоян, главный технолог и старший политический аналитик Американского союза гражданских свобод. «Бэкдоры подвергают всех пользователей системы с бэкдором, а не только цели спецслужб, повышенному риску компрометации данных». Это связано с тем, что внедрение в программный продукт лазеек, особенно тех, которые можно использовать для получения незашифрованных пользовательских сообщений или данных, значительно усложняет разработку защищенного продукта.

«Бэкдоры подвергают всех пользователей системы с бэкдором, а не только цели спецслужб, повышенному риску компрометации данных». Это связано с тем, что внедрение в программный продукт лазеек, особенно тех, которые можно использовать для получения незашифрованных пользовательских сообщений или данных, значительно усложняет разработку защищенного продукта.

Это мнение отражено в недавней статье Стефани Пелл, бывшего прокурора Министерства юстиции США и внештатного научного сотрудника Центра Интернета и безопасности при Стэнфордской школе права.

система с лазейкой для законного перехвата с гораздо большей вероятностью приведет к катастрофической потере конфиденциальности связи, чем система, которая никогда не имеет доступа к незашифрованным сообщениям своих пользователей», — заявляет она. и ProPublica не публиковать эту статью, заявив, что она может побудить иностранные цели переключиться на новые формы шифрования или связи, которые будет сложнее собирать или читать.

Три организации удалили некоторые конкретные факты, но решили опубликовать историю из-за ценности публичных дебатов о действиях правительства, которые ослабляют самые мощные инструменты защиты конфиденциальности пользователей Интернета в США и во всем мире.

Тур по наскальным рисункам Дазу — Китайские туры

Наскальные рисунки Дацзу расположены в густом лесу на крутых склонах округа Дацзу, примерно в 50 милях к западу от Чунцина.

В течение многих лет резьба была закрыта для посетителей, но в 1961 году она была открыта для китайских путешественников, а для иностранных гостей — в 1980 году.До 1975 года между городом Дазу и основным скоплением резьбы была только грязная тропа. Эта изоляция помогла сохранить искусство невредимым во время вторжений и войн на протяжении веков, а также от массового антирелигиозного вандализма Культурной революции.

Наскальные рисунки Дазу состоят из 75 охраняемых участков, содержащих около 50 000 статуй, из которых более 100 000 китайских иероглифов образуют надписи и эпиграфы. В 1999 году они были внесены в Список всемирного наследия ЮНЕСКО.Основные моменты скального грота находятся на горе Баодин и горе Бэйшань.

Созданные более 500 лет между 7 и 12 веками, последние резные фигурки, которые мы оставили наполовину готовыми, когда армия Чингисхана приблизилась.

Эта галерея из нашего тура Dazu Rock Carvings:

Вход в наскальные рисунки Дазу — China Tours

Правители и демоны Наскальные рисунки Дазу — Китайские туры

18 слоев ада — Наскальные рисунки Дазу — Китайские туры

Пещеры Бейшань, Будда Майтрейя, наскальные рисунки Дазу — China Tours

Heavenly Kings, Наскальные рисунки Дазу — Китайские туры

Наскальные рисунки Дазу, вид на скалу Баодин — China Tours

Beishan Bodhisattva в Dazu Rock Carvings — China Tours

Страж дракона, наскальные рисунки Дазу — Китайские туры

Лежащий Будда — Наскальные рисунки Дазу — Китайские туры

Будды Баодин, наскальные рисунки Дацзу — Китайские туры

Тур Dazu Rock Carvings Tour включен в качестве одного из специализированных направлений в China Tours with Asian Horizons, представленных в Classic Middle Kingdom Tour и Imperial Voyage.

Дополнительную информацию о резьбе можно найти на следующих сайтах: http://en.wikipedia.org/wiki/Dazu_Rock_Carvings

http://whc.unesco.org/en/list/912

Эта запись была размещена в Блог о путешествиях. Добавьте постоянную ссылку в закладки.Документ Сноудена «Citizenfour»: «Es geht hier nicht um mich»

Документ Сноудена «Citizenfour»: «Es geht hier nicht um mich»

Im vergangenen Jahr veröffentlichte der Whistleblower Edward Snowden Informationen über die Spähprogramme westlicher Geheimdienste.Der Dokumentarfilm «Citizenfour» zeigt was geschah, bevor die Leaks öffentlich wurden. Inhaltlich bietet er nicht viel Neues, sehenswert ist er dennoch.

фон Ян Эврингманн – 25 ноября 2014 г.

Zunächst eine kurze Перепросмотр: 1998 erschien der Spielfilm «Staatsfeind Nr. 1“ в Ден Кинос. Darin sammeln NSA-Mitarbeiter mit Wanzen, per Satellit und Telekommunikationsleitung jeden noch so kleinen Schnipsel Information über eine Person und manipulieren sie. Natürlich wird der Machtmissbrauch der Geheimdienstler am Ende bestraft und Politiker erklären in typischem Hollywood-Pathos, so ein Eingriff in die Privatsphäre dürfe nicht noch einmal passieren. Damals waren in der realen Welt Geheimdienste noch Dienste, deren Arbeit geheim war – meistens jedenfalls.

Natürlich wird der Machtmissbrauch der Geheimdienstler am Ende bestraft und Politiker erklären in typischem Hollywood-Pathos, so ein Eingriff in die Privatsphäre dürfe nicht noch einmal passieren. Damals waren in der realen Welt Geheimdienste noch Dienste, deren Arbeit geheim war – meistens jedenfalls.

Dann kam der 11. September 2001 und in den USA nahm mit dem Patriot Act eine neue Welt der von Paranoia getriebenen Überwachung Gestalt an, deren Dimensionen alles Vorherige übertrafen.Die Realität hatte die Fiktion weit überholt.

Anfang 2009 wurde Barack Obama mit dem Slogan «Изменения, в которые мы можем верить» Президент США. Er wollte Schluss machen mit der Totalüberwachung дер Буш-Яре. Dieses Versprechen hat sich inzwischen als nichtig herausgestellt. Im Gegenteil: Unter Obamas Regierung wurden die Ausspionierungsaktivitäten im In- und Ausland noch weiter ausgebaut.

Конец мая 2013 г.

Трафик митарбайтера АНБ Эдварда Сноудена с корреспондентом Guardian-Reporter Гленном Гринвальдом в отеле Hotelzimmer в Гонконге.С участием американского журналиста и киномастера Лауры Пойтрас, работающей с корреспондентом Сноудена. Сноуден не может не претендовать на роль критика американских вооруженных сил в Ираке и ден «Криг геген ден Террор». Wenig später holte Greenwald Ewen MacAskill, seinen Kollegen vom Guardian, dazu. Diese Begegnung der Journalisten mit dem Whistleblower stehen im Zentrum von «Citizenfour». Die Informationen, die ihnen Snowden präsentierte und von ihnen stückweise veröffentlicht wurden, erschütterten im Frühling 2013 die Weltöffentlichkeit.Prism, XKeyscore, Tempora, Merkel-Handy, elektronische Hintertüren, BND-Spionage, die dreisten Lügen der Geheimdienstchefs vor Untersuchungsausschüssen – большие факты, сделанные в неизведанном jedem bekannt sein. Wozu также dieser Film? Висо джетц?

Трафик митарбайтера АНБ Эдварда Сноудена с корреспондентом Guardian-Reporter Гленном Гринвальдом в отеле Hotelzimmer в Гонконге.С участием американского журналиста и киномастера Лауры Пойтрас, работающей с корреспондентом Сноудена. Сноуден не может не претендовать на роль критика американских вооруженных сил в Ираке и ден «Криг геген ден Террор». Wenig später holte Greenwald Ewen MacAskill, seinen Kollegen vom Guardian, dazu. Diese Begegnung der Journalisten mit dem Whistleblower stehen im Zentrum von «Citizenfour». Die Informationen, die ihnen Snowden präsentierte und von ihnen stückweise veröffentlicht wurden, erschütterten im Frühling 2013 die Weltöffentlichkeit.Prism, XKeyscore, Tempora, Merkel-Handy, elektronische Hintertüren, BND-Spionage, die dreisten Lügen der Geheimdienstchefs vor Untersuchungsausschüssen – большие факты, сделанные в неизведанном jedem bekannt sein. Wozu также dieser Film? Висо джетц?Der erste Popstar des Totalüberwachungszeitalters

Es soll nicht um seine Person gehen, betont Snowden im Film wiederholt. Und doch war das Bild des schmächtigen Mannes mit der schmalen Brille und der ruhigen Stimme bald nach den ersten Veröffentlichungen nahezu omnipräsent в den Medien.Mit seiner Flucht über Hong Kong und seinem medial ausgeschlachteten Zwangsaufenthalt für 40 Tage im Transitbereich des Moskauer Flughafens wurde er in der Öffentlichkeit zu einem Paradebeispiel in Echtzeit, was mit Whistleblowern passiert. Wochenlang prangte sein Konterfei auf Titelseiten, Plakaten, Stickern und Pappmasken. Sein Name tauchte in jeder Nachrichtensendung auf. Эдвард «Я называю себя Эдом» Сноуден wurde unfreiwillig zum ersten Popstar des Totalüberwachungszeitalters.

Und doch war das Bild des schmächtigen Mannes mit der schmalen Brille und der ruhigen Stimme bald nach den ersten Veröffentlichungen nahezu omnipräsent в den Medien.Mit seiner Flucht über Hong Kong und seinem medial ausgeschlachteten Zwangsaufenthalt für 40 Tage im Transitbereich des Moskauer Flughafens wurde er in der Öffentlichkeit zu einem Paradebeispiel in Echtzeit, was mit Whistleblowern passiert. Wochenlang prangte sein Konterfei auf Titelseiten, Plakaten, Stickern und Pappmasken. Sein Name tauchte in jeder Nachrichtensendung auf. Эдвард «Я называю себя Эдом» Сноуден wurde unfreiwillig zum ersten Popstar des Totalüberwachungszeitalters.

Wenn der Großteil der Menschen die Namen derdivern Überwachungsprogramme längst Vergessen haben wird, wird man sich wahrscheinlich an den Namen Edward Snowden noch erinnern.

Изображение: Digitale Gesellschaft CC BY-SA 2.0 (пожалуйста).

Была ли шляпа sich geändert im Jahr 1 nach Snowden? In der Politik wenig. Untersuchungsausschüsse tagen bis heute ohne nennenswerte Fortschritte. Stattdessen beherrschten zwischenzeitlich Министр, умереть Affäre für bedet erklärten, gegenseitige Schuldzuweisungen und fadenscheinige Ausreden der Verantwortlichen die Debatte. Auch in der Bevölkerung folgten auf die Empörung nur wenige Taten. Während sie Snowdens Enthüllungen im Fernsehen sah, verschickte sie weiter Nachrichten для WhatsApp.Был sollte sie auch tun? Angesichts der schieren Allmacht der Geheimdienste wäre die einzige Lösung in einem entlegenen Winkel der Welt ohne jegliche Elektronik in einer Höhle zu leben. Selbst dort müsste man mit dem Überraschungsbesuch einer Drohne rechnen.

Stattdessen beherrschten zwischenzeitlich Министр, умереть Affäre für bedet erklärten, gegenseitige Schuldzuweisungen und fadenscheinige Ausreden der Verantwortlichen die Debatte. Auch in der Bevölkerung folgten auf die Empörung nur wenige Taten. Während sie Snowdens Enthüllungen im Fernsehen sah, verschickte sie weiter Nachrichten для WhatsApp.Был sollte sie auch tun? Angesichts der schieren Allmacht der Geheimdienste wäre die einzige Lösung in einem entlegenen Winkel der Welt ohne jegliche Elektronik in einer Höhle zu leben. Selbst dort müsste man mit dem Überraschungsbesuch einer Drohne rechnen.

Параноик и неуравновешенный

Schnörkellos erzählt «Citizenfour», wie Snowden mit Poitras über verschlüsselte Mails Contact aufnahm und wie die drei Journalisten sich mit ihm in einem Hong Konger Hotelzimmer verschanzten.Es gibt wenig Fremdmaterial (Zum Beispiel von Gerichtsverhandlungen, Nachrichtensendungen, Ausschusssitzungen, Auftritte des NSA-Whistleblowlowers William Binney), kaum Commentare aus dem Off und nur wenige Schnitte. Die Paranoia ist spürbar, wenn die vier sich fragen, ob der Test des Feueralarms vielleicht eine Falle ist, um sie aus dem Zimmer zu locken, wenn Passwörter unter einer Decke als Sichtschutz eingegeben werden oder als Snowden anmerkt, dass man sie über das VoIP- Telefon leicht belauschen könnte.

Die Paranoia ist spürbar, wenn die vier sich fragen, ob der Test des Feueralarms vielleicht eine Falle ist, um sie aus dem Zimmer zu locken, wenn Passwörter unter einer Decke als Sichtschutz eingegeben werden oder als Snowden anmerkt, dass man sie über das VoIP- Telefon leicht belauschen könnte.

Seinem Wunsch entsprechend erfährt man wenig Personliches über Snowden: Er ist (zum Zeitpunkt der Aufnahmen) Ende zwanzig, wuchs in einer Militärfamilie an der Ostküste der USA auf und lebte zuletzt mit seiner Freundin zusammen auf Hawaii. Weder seine Familie noch seine Freundin informierte er vor seinen Plänen, bevor er sich krank meldete und verschwand.

Generalverdacht und Umgehung der Gewaltenteilung

Auf die Frage nach seiner Motivation, ein solches Risiko einzugehen, antwortet er, ihm gehe es darum, die intellectuelle Freiheit zu bewahren.Das Recht auf freie Meinungsäußerung sei wertlos, wenn niemand davon Gebrauch mache aus Angst, das Gesagte könnte später gegen ihn verwendet werden. Neben diesem demokratiefeindlichen Punkt, weist der Film auch auf die Aushöhlung des Rechtsstaates hin: Die Überwachung geschieht flächendeckend, ohne konkrete Verdachtsmomente und ohne richterliche Genehmigung. Auch die eigene Bevölkerung wird von den jeweiligen Diensten unter Generalverdacht gestellt. Während eines Prozesses, in dem Kunden gegen die Weitergabe ihrer Daten durch den Telekommunikationsanbieter Verizon klagen, erklärt ein Vertreter des US-Justizministerium den Richtern, die Bundesgerichte hätten nur in wenigen Fälle eine Entscheidungskompetenz; умирают Befugnis в Angelegenheiten der nationalen Sicherheit льедж hauptsächlich bei der Exekutive.Nach neun Jahren, kommentiert Poitras, steckt das Verfahren noch immer in der Anfangsphase.

Neben diesem demokratiefeindlichen Punkt, weist der Film auch auf die Aushöhlung des Rechtsstaates hin: Die Überwachung geschieht flächendeckend, ohne konkrete Verdachtsmomente und ohne richterliche Genehmigung. Auch die eigene Bevölkerung wird von den jeweiligen Diensten unter Generalverdacht gestellt. Während eines Prozesses, in dem Kunden gegen die Weitergabe ihrer Daten durch den Telekommunikationsanbieter Verizon klagen, erklärt ein Vertreter des US-Justizministerium den Richtern, die Bundesgerichte hätten nur in wenigen Fälle eine Entscheidungskompetenz; умирают Befugnis в Angelegenheiten der nationalen Sicherheit льедж hauptsächlich bei der Exekutive.Nach neun Jahren, kommentiert Poitras, steckt das Verfahren noch immer in der Anfangsphase.

Und darum brauchen wir auch heute noch Snowden — nicht so sehr als Person, sondern als Symbolfigur, die die die Problematik auf einen einzigen Namen kondensiert. Diese Einfachheit ist wichtig, denn die Komplexität des Themas ermüdet schnell und spielt somit den Ausspähern in die Hände.

Snowdens Geschichte ist auch als Präzedenzfall für einen Whistleblower ist, der aus seinem Land flyeht, weil er fürchtet, dass ihm dort kein faires Verfahren gewährt wird.Wie gefährlich enthüllende Insider auch in der westlichen Welt leben, haben zuvor unter anderem die Fälle von Daniel Ellsberg, Chelsea Manning und Julian Assange gezeigt. Und auch Journalisten sind betroffen: Der Guardian musste Festplatten mit Snowden-Documenten auf Anordnung der britischen Regierung zerstören; dem Investigativreporter Джеймс Ризен дрохт в ден США Beugehaft, солте эр невод Quelle bei дер ЦРУ nicht preisgeben.

Фон Бенджамин Франклин, einem der Gründerväter der USA, ist folgendes Zitat überliefert: «Те, кто готов отказаться от основной свободы ради временной безопасности, не заслуживают ни свободы, ни безопасности.Die Diskussion um Effektivität und Effizienz der Spähprogramme hat gezeigt, dass wir uns mit der totalen Überwachung keine totale Sicherheit erkaufen können. Эдвард Сноуден, Гленн Гринвальд, Лаура Пойтрас и Ко. erinnern uns daran, dass der Preis, den wir dafür zahlen in jedem Fall zu hoch ist.

erinnern uns daran, dass der Preis, den wir dafür zahlen in jedem Fall zu hoch ist.

«Citizenfour» läuft aktuell in Deutschland in englischer Sprache mit deutschen Untertiteln in diesen Kinos.

Globale Öl-Giganten erwarten Ende des Focalen Zeitalters

Wie der Londoner Guardian berichtet, erwarten die großen Öl-Konzerne BP und Shell ein Ende des Focalen Zeitalters in der Absehbaren Zukunft.

Konkreter Anlass für die Neubewertung ist die Corona-Pandemie, in deren Folge die globale Nachfrage nach Öl massiv eingebrochen ist und Ölproduzenten zwischenzeitlich sogar dazu zwang, Händler die für die physische Abnahme von Rohöl zu bezahlen, izu bezahlen, anstatt Lagerkapazitäten überbucht waren. Um in einem angeschlagenen Marktumfeld die Zukunft der eigenen Unternehmen nicht zu gefährden, wurde nun die eigene Zukunftsstrategie überdacht.

Kernelement ist unter anderem eine Neubewertung des Ölpreises, der zeitgleich auch ein Indikator für die Nachfrage ist. So geht BP nun davon aus, dass sich der Rohöl-Preis in den kommenden 30 Jahren um rund 30% niedriger entwickeln wird, als zunächst angenommen. Die Gründe dafür sind vielfältig, neben der Corona-Erkenntnis, dass beruflicher Individualverkehr nicht in jedem Fall nötig ist, spielen auch staatliche Abgaben auf CO2-Emissionen in die Rechnung hinein. Diese werden es zusehends unattraktiv machen, focuse Brennstoffe zu verfeuern.

So geht BP nun davon aus, dass sich der Rohöl-Preis in den kommenden 30 Jahren um rund 30% niedriger entwickeln wird, als zunächst angenommen. Die Gründe dafür sind vielfältig, neben der Corona-Erkenntnis, dass beruflicher Individualverkehr nicht in jedem Fall nötig ist, spielen auch staatliche Abgaben auf CO2-Emissionen in die Rechnung hinein. Diese werden es zusehends unattraktiv machen, focuse Brennstoffe zu verfeuern.

Dies führt, so der Guardian, dazu, dass die Unternehmen den «Peak Oil», также den Höhepunkt der globalen Ölnachfrage, nun deutlich früher erwarten als zuletzt.Dies wird den Druck außerhalb und innerhalb der ölfördernden Unternehmen erhöhen, sich nach profitren Investitionen in erneuerbare Energien umzusehen. Aktuell investiert beispielsweise BP lediglich 500 Millionen $ for Jahr in Erneuerbare Energien — im Vergleich zu Gesamtinvestitionen von 12 Milliarden $. Angesichts der neuen Marktprognosen ist die Wahrscheinlichkeit hoch, dass sich dieses Verhältnis deutlich zugunsten der Erneuerbaren Energien verschiebt.

Dies zeigt, wie wichtig und wirkungsvoll die politischen Initiativen sind, die CO2-Emissionen in allen Sektoren mit einem Preisschild versehen.Nicht zuletzt aus diesen Gründen haben deutsche Spitzenwissenschaftler zuletzt gefordert, das Europäische Emissionshandelssystem EU-ETS auch auf die Sektoren Wärme und Verkehr auszuweiten.

Wie reagiert der Golfer auf das Thema Klimawandel?

Klimawandel sorgt für Verhaltensänderung

Allerdings stellte sich bei der Befragung auch heraus, dass eine überwiegende Mehrheit der Befragten, davon ausgeht, dass nicht sie persönlich für die Bekämpfung des Klimawandels zuständig sind, sondern Regierungen, die EU oder die Industrie.62 Prozent der Deutschen vertraten die Meinung, die Industrie trage die Verantwortung, 48 Prozent der Österreicher sahen das ebenso. Allerdings geben auch 71 bzw. 66 Prozent an, sie hätten in den sechs Monaten vor der Befragung ihr Verhalten im Hinblick auf den Klimawandel verändert.

Die genaue Analyze der Konsumentendaten ergab, dass sich die große Mehrheit der Personen auf die Verringerung von Abfall und die Mülltrennung konzentrierte. Der Co2-Fußabdruck bei der Planung einer Reise spielte bei zwölf Prozent der Befragten eine Rolle.Genauso groß war europaweit der Anteil jener, die bei der Wahl eines neuen Autos auf den Benzinverbrauch achteten. Allerdings erreichten die Deutschen Hier mit 27 Prozent den Spitzenwert.

Welchen Einfluss haben Sportler?

«Nur wenige sind bereit ihren Lebensstil zu ändern, um den Planeten zu retten – das ist das Ergebnis einer Studie», титул британской Tageszeitung The Guardian dazu. В соответствии с «Отчетом об устойчивом развитии», eine Platform, die sich mit der Rolle des Sports beim Thema Nachhaltigkeit beschäftigt, stellte am 11.Ноябрь die Frage: «Ob der Sport als eine der Aktivitäten mit der höchsten Beteiligung, die mit am meisten Spaß auf diesem Planeten macht, eine Rolle dabei spielen kann, neue Gewohnheiten zu entwickeln?»

Einer Studie von World Athletics zufolge, die ebenfalls vor der Klimakonferenz veröffentlicht wurde, gaben 77 Prozent aller befragten Sportler an, ihren Lebensstil verändert zu haben, um den Schaden zu verringern, den ihre Aktivitäten auf die Umwelt haben. 75 Prozent erklärten, sie wollten andere dazu ermutigen, das Gleiche zu tun.Bei ден Golfprofis meldete sich hierzu dann auch Rory McIlroy zu Wort.

75 Prozent erklärten, sie wollten andere dazu ermutigen, das Gleiche zu tun.Bei ден Golfprofis meldete sich hierzu dann auch Rory McIlroy zu Wort.

Климат с отрицательным знаком Folgen für Sportstätten

Dies mag auch daran liegen, dass immer mehr Sportstätten und Sportevents direkt durch Auswirkungen des Klimawandels gefährdet sind. Den Daten der Climate Coalition zufolge sind in Großbritannien inzwischen 62.500 Amateurfußballspiele wegen Extremwetter abgesagt worden. Клубы в besonders gefährdeten Gebieten kämpfen im Schnitt drei Monate in der Saison mit Überflutung oder anderen Schäden.

Golfszene Steht am Anfang der Diskussion

Die Diskussion über die Akzeptanz des Klimawandels in der Golfbranche hat gerade erst begonnen. 273 Verbänden oder Vereinen, die bis dato die Vereinbarung «Sports for Climate Action» der United Nations unterschrieben haben, sind mit der International Golf Federation, der United States Golf Association, dem Sentosa Golf Club und Saudi Golf nur vier von 273 Тейльнемерн. Aus Deutschland haben insgesamt zwölf Vereine und Verbände unterzeichnet.Es sind die Eisbären Berlin, Norddeutscher Regatta Verein, DSV, VFL Wolfsburg, DFB, der Snowboarding Verband, der Deutsche Skilehrer Verband, Fortuna Düsseldorf, FC Köln, Kieler Yacht Club, Alba Berlin Basketball und das Offshore Team Germany.

Aus Deutschland haben insgesamt zwölf Vereine und Verbände unterzeichnet.Es sind die Eisbären Berlin, Norddeutscher Regatta Verein, DSV, VFL Wolfsburg, DFB, der Snowboarding Verband, der Deutsche Skilehrer Verband, Fortuna Düsseldorf, FC Köln, Kieler Yacht Club, Alba Berlin Basketball und das Offshore Team Germany.

Sie alle haben sich zur Einhaltung folgender fünf Prinzipien verpflichtet, die der UN-Vertrag folgendermaßen формуляр:

Принцип 1: Предпринимать систематические усилия для повышения экологической ответственности

Принцип 2: Снижение общего воздействия на климат

Принцип 3: Обучение для борьбы с изменением климата

Принцип 4: Содействовать устойчивому и ответственному потреблению

Принцип 5: Защита действий по борьбе с изменением климата посредством коммуникации

Erforscht, entdeckt, entwickelt — Das Info-Update

Computer und Kommunikation — Info-Update (Deutschlandradio)In Norddeutschland rechnet jetzt eines der leistungsstärksten Systeme der Welt

Gestern haben Forscher am Berliner Zuse Institut den Hochleistungsrechner Lise in Betrieb genommen. Die Maschine soll im Verbund mit dem Rechner Emmy in Göttingen arbeiten. Das Gesamtsystem шляпа eine Spitzenleistung из 16 Billiarden Rechenoperationen для Sekunden und würde damit auf der Liste der schnellsten Supercomputer на площади 13 земель.

Die Maschine soll im Verbund mit dem Rechner Emmy in Göttingen arbeiten. Das Gesamtsystem шляпа eine Spitzenleistung из 16 Billiarden Rechenoperationen для Sekunden und würde damit auf der Liste der schnellsten Supercomputer на площади 13 земель.

Die beiden Rechner sind nach der Physikerin Lise Meitner und der Mathematikerin Emmy Noether benannt. Sie sollen in Zukunft etwa mit Hilfe von Simulationen die Forschung an Arzneimitteln oder dem Wetter voranbringen.

Quelle: дпа | Миттейлунг де BMBFВ Sachen Huawei macht Борис Джонсон Andeutungen, die Deutsche Telekom drängelt und das Unternehmen selbst klagt

Британский премьер-министр Джонсон, который использует 5G-Ausbau и китайский Netzwerkausrüster Huawei geäußert.Er wolle weder die Sicherheitsinteressen seines Landes beeinträchtigen, noch die geheimdienstliche Zusammenarbeit im Rahmen der Five Eyes.

Ein Mitglied der Five Eyes, США, британский флаг «Guardian» dazu, Huawei vom heimischen Markt auszuschließen. В США собственное юридическое право Huawei gegen eine Entscheidung der Kommunikationsbehörde FCC vor. Demnach dürfen ländliche Telekomanbieter keine Subventionen nutzen, um Huawei-Ausrüstung zu kaufen.

В США собственное юридическое право Huawei gegen eine Entscheidung der Kommunikationsbehörde FCC vor. Demnach dürfen ländliche Telekomanbieter keine Subventionen nutzen, um Huawei-Ausrüstung zu kaufen.

В Германии wiederum hat die Telekom angekündigt, keine Verträge für die Ausrüstung von 5G-Netzen abzuschließen, bis es Klarheit über die Nutzung von Huawai-Technik gibt.Nach aktuellem politischem Stand ist der Konzern nicht ausgeschlossen, stattdessen soll ein Katalog mit Sicherheitsanforderungen kommen, die die Die Anbieter von Netzwerktechnik erfüllen müssen.

В Техасе wurden 75.000 Долларов за последние видеозаписи gezahlt

Человек, который знает, что такое история: исторический видеофильм. Это ручной модуль Mega-Man-Modul для Nintendo Entertainment System NES. Das Spiel ist originalverpackt, kommt aus dem Jahr 1987, und jemand hat es für umgerechnet 67.000 евро эрштайгерт.

Laut dem Auktionshaus Heritage Auctions in Dallas handelt es sich somit um das teuerste, originalverpackte Videospiel, das je versteigert wurde.

Quelle: аукционы Guardian Heritage | ДПАUmsritten britische Regierungsdokumente sind bei Reddit aufgetaucht

Es handelt sich um Dokumente, über die Jeremy Corbyn und Boris Johnson seit längerem diskutieren.Bereits Ende November hat der Labour-Chef Corbin die Papiere erwähnt. Sie sollen den Weg für eine Privatisierung des staatlichen Gesundheitssystems frei machen. Премьер-министр Джонсон Вейст дас Цурюк.

Gestern hat die Onlineplattform Reddit vermeldet, dass die Dokumente bereits vor über einem Monat auf ihren Seiten geleakt worden seien. Reddit schreibt, dass man 61 Accounts, die mit der Verbreitung der Dokumente in Verbindung stehen, gelöscht habe, und vermute, dass es sich bei der Sache um eine Kampagne aus Russland handele.

Facebook droht hierzulande neues Ungemach im Patentstreit mit Blackberry

Denn das Landgericht München в шляпе: основные функции Facebook-App, такие как Whatsapp и Instagram, те же Facebook, что и Facebook, защищены патентом разработчика смартфонов Blackberry.

Nach dem Urteil darf Facebook die Anwendungen in Deutschland faktisch nicht mehr anbieten, sagte eine Sprecherin des Gerichts.Allerdings wird das Urteil noch nicht vollstreckt. Denn dafür müsste Blackberry eine Sicherheitsleistung hinterlegen. Dieses übliche Verfahren soll Schaden vom beklagen Unternehmen abwenden, падает es doch noch Recht bekommt.

Laut der Deutschen Presseagentur шляпа Blackberry sich noch nicht dazu geäußert. Facebook vermeldete, entsprechende Softwareupdates bereitzuhalten und die Gültigkeit der Patente anfechten zu Wollen.

Quelle: дпа

Die Kontroverse um Googles Umgang mit politisch aktiven Mitarbeitern weitet sich aus

Mitte der Woche soll eine Beschwerde gegen Google bei der amerikanischen Arbeitsrechtsbehörde NLRB eingegangen sein. Das berichtet die Nachrichtenagentur Bloomberg. Der Beschwerdeführer wirft Google vor, einen oder mehrere Mitarbeiter gefeuert zu haben, weil sie gegen Arbeitsbedingungen Protestiert haben. Google обещает, что Bloomberg ничего не заметит.

Das berichtet die Nachrichtenagentur Bloomberg. Der Beschwerdeführer wirft Google vor, einen oder mehrere Mitarbeiter gefeuert zu haben, weil sie gegen Arbeitsbedingungen Protestiert haben. Google обещает, что Bloomberg ничего не заметит.

Außerdem werfen vier Softwareentwickler dem Unternehmen vor, sie aufgrund ihres Aktivismus gegen Googles Zusammenarbeit mit der US- Grenzschutzbehörde gefeuert zu haben. Zu dem Fall sagte Google, man habe sich von Mitarbeitern getrennt, die gegen Datenschutzregeln verstoßen hätten.

Die US-Americanische Polizei rät zu zwei Netzwerken zuhause

ФБР с генеральным директором, с неизвестным частным маршрутизатором. Wer einmal das Passwort in die Hände bekommen habe, könne auch ins Smart Home eindringen, а также zum Beispiel den Intelligenten Kühlschrank steuern. Die Bundespolizei gibt zwei Tipps, die auch Sicherheitsfirmen schon häufig, aber nicht mit einer solchen Breitenwirkung gaben:

1) Стандартный пароль маршрутизаторов ändern.

2) Для IoT-Geräte wie Google Home, Alexa ober vernetzte Lampen ein eigenes Netzwerk einrichten.

Letzteres ist nicht riot und hängt zudem vom Internetzugriff der betreffenden Geräte und Apps ab.

Sicherheitsexperten nennen das Basic Network Housekeeping, а также netzwerktechnische Haushaltsführung für Anfänger.

Ошибка 404 |P-тек

контакт@p-teck.де- Дом

- Datenschutzbeauftragter

- Externer Datenschutzbeauftragter

- Datenschutzbeauftragter im Vergleich

- Анфордерунген

- Ауфгабен

- Датеншуцбератунг

- Arbeitnehmerdatenschutz

- Унтерстютцунг

- Датеншуц Документ

- Überprüfung

- Datenschutz-Check

- Динстлейстер-Чек

- Альтернативное программное обеспечение

- Быстрая проверка

- Externer Datenschutzbeauftragter

- ДСГВО

- Vorteile for Ihr Business

- Datenschutzprinzipien

- Датеншутцпфлихт

- Erhöhung Bussgeld

- Mit 10 Fragen zur DSGVO

- Электронная конфиденциальность

- Informationssicherheit (ISMS / ISB)

- Informationssicherheitsbeauftragter

- So können wir Sie unterstützen

- Хойфиге Фраген

- ИТ-консалтинг

- Оценка и концепция

- Управление ИТ-проектами

- Управление ИТ-услугами (ITSM)

- Аудиты

- Внешняя помощь и коучинг

- Мобильность и деловая связь

- Программное обеспечение

- Техникен

- Программа

- Магазин J4

- J4eЗакупки

- J4Календарь

- J4Аукцион

- ДЖ4РСВ

- J4Micro

- Сервис

- Веб-дизайн

- Интранет и экстранет

- электронная коммерция

- Концепт и дизайн

- Шулунг

- Контакт

- Импрессум

- Датеншуцерклерунг

- Логин

404

Эта страница потеряна!

- Рис 120

94034 Пассау - контакт@p-teck.